Không chỉ tình hình kinh doanh khó khăn do dịch bệnh Covid-19, mã độc dạng ransomware đang là mối lo ngại về an toàn thông tin của doanh nghiệp (DN) vừa và nhỏ (SME) tại Việt Nam khi nguy cơ dữ liệu kinh doanh quan trọng bị tội phạm mạng chiếm giữ, tống tiền nạn nhân từ hàng triệu lên vài tỉ đồng.

Đánh cắp dữ liệu, đòi tiền chuộc

Khác với các loại mã độc dạng âm thầm đánh cắp dữ liệu như trojan, ransomware là loại mã độc mã hóa dữ liệu trên thiết bị của nạn nhân và công khai tống tiền họ. Nạn nhân không thể tự khôi phục dữ liệu bị ransomware chiếm giữ, buộc phải trả số tiền theo yêu cầu của tội phạm mạng để nhận "chìa khóa" giải mã và "tiền chuộc" dữ liệu được yêu cầu là tiền kỹ thuật số Bitcoin (BTC) có giá trị quy đổi trung bình từ 2.500 USD đến hàng trăm ngàn, hàng triệu USD, tùy quy mô của "nạn nhân".

Ransomware trở thành cơn ác mộng của các DN, đặc biệt là nhóm SME trên toàn cầu - chiếm tỉ lệ 62% các cuộc tấn công bởi ransomware. Trong 5 năm trở lại đây, mã độc mã hóa dữ liệu tống tiền trở thành "con gà đẻ trứng vàng" của tội phạm mạng khi chúng được dùng để "đào mỏ" nhắm vào các tổ chức và DN bất kể quy mô lớn - nhỏ. Số lượng ransomware tăng dần theo các năm gần đây cũng như các biến thể của chúng ngày càng đa dạng hơn. Hãng bảo mật Check Point ghi nhận quý III/2020, số lượng tấn công bởi ransomware tăng đến 50% mỗi ngày so với hồi đầu năm, gồm 2 ransomware phổ biến là Maze và Ryuk. Riêng Ryuk tấn công gần 20 tổ chức trong một tuần, đòi tiền chuộc mỗi vụ lên đến 288.000 USD (tương đương 6,6 tỉ đồng). Cybersecurity Ventures dự báo mức độ thiệt hại bởi ransomware gây ra trong năm 2021 lên đến 6.000 tỉ USD, trung bình cứ 6 giây có một nạn nhân mới góp tên vào danh sách.

Theo ông Ngô Trần Vũ, Giám đốc Công ty NTS Security, tại Việt Nam, các DN nhỏ và siêu nhỏ thường vận hành trên các hệ thống mạng không được thiết lập bảo mật chặt chẽ hay đồng nhất hoặc chỉ kết nối từ các máy tính đơn lẻ. Do đó, đây là đối tượng mục tiêu béo bở của tội phạm mạng, đặc biệt là mã độc dạng ransomware. Các DN nhỏ sẽ luôn đối mặt nguy cơ bị mã độc tống tiền tấn công bởi những sai lầm của con người khi hoạt động trực tuyến cũng như thiếu hụt nhân sự về chuyên môn công nghệ thông tin. Ngoài ra, các nạn nhân thường giấu kín thông tin khi bị mất dữ liệu, âm thầm tìm cách khôi phục hệ thống và dữ liệu.

Tội phạm mạng thường khai thác lỗ hổng bảo mật từ hệ thống máy tính nhân viên của doanh nghiệp để đánh cắp dữ liệu (Ảnh chỉ có tính minh họa)Ảnh: Tấn Thạnh

Không tha dữ liệu của bệnh viện, trường học

Tháng 10 vừa qua, FBI (Mỹ) kêu gọi các cơ sở y tế chăm sóc sức khỏe củng cố lại hệ thống công nghệ thông tin do hàng loạt bệnh viện thuộc các bang Oregon, California và New York (Mỹ) trở thành mục tiêu của nhóm tội phạm mạng Đông Âu với chiến dịch tấn công mạng Wizard Spider hay UNC 1878 với mã độc dạng ransomware.

Theo các chuyên gia, các cuộc tấn công này cho thấy mức độ nguy hiểm và bất chấp của tội phạm mạng khi việc làm ngưng trệ hệ thống máy tính dịch vụ y tế tại các bệnh viện có thể dẫn đến nguy hại về nhân mạng. Đáng chú ý, theo số liệu công bố từ Acronis Cyber Protect, các bệnh viện tại Mỹ trở thành mục tiêu lớn của tội phạm mạng khi ghi nhận gần 1.000 cuộc tấn công thành công của mã độc tống tiền trong năm 2019.

Theo cảnh báo của các chuyên gia từ hãng bảo mật Kaspersky, không chỉ đơn thuần đòi tiền chuộc khi đã mã hóa được dữ liệu, tội phạm mạng còn tiếp tục tống tiền nạn nhân khi thấy các dữ liệu mang nhiều giá trị hoặc thông tin nhạy cảm của DN, tổ chức. Điển hình là vụ tấn công bởi ransomware vào Trường Đại học Utah (Mỹ) khi tội phạm mạng nắm được dữ liệu nhân viên và sinh viên của trường. Ban quản trị trường đã rơi vào tình thế buộc phải trả số tiền chuộc lên đến gần 500.000 USD để tin tặc không công khai các dữ liệu quan trọng lên mạng.

Ở mức độ quy mô hơn, một nạn nhân khác từ chối trả 51.000 USD tiền chuộc dữ liệu là Ban Điều hành TP Atlanta (Mỹ). Và việc khôi phục lại dữ liệu bị mất này khiến ngân sách thành phố phải chi ra đến hơn 6 triệu USD, trong đó 1,1 triệu USD dành cho việc mua những thiết bị mới (theo trang Atlanta News, tháng 3-2018). Cùng chung số phận, hồi đầu năm nay, TP New Orleans (Mỹ) thiệt hại hơn 7 triệu USD để phục hồi hệ thống dữ liệu.

Để hạn chế bị tấn công, ông Ngô Trần Vũ khuyến cáo tổ chức, DN cần có kế hoạch sao lưu dữ liệu quan trọng bài bản hằng ngày, hằng tuần, hằng tháng bên cạnh sử dụng giải pháp bảo mật an ninh mạng kết hợp cho hệ thống máy tính bao gồm tường lửa, mạng riêng ảo, anti-virus, bảo vệ dữ liệu riêng tư khi trực tuyến.

DN nhỏ có thể chọn các phần mềm chuyên dụng sao lưu dữ liệu tự động đáp ứng yêu cầu phù hợp như Acronis Backup for Business. Sao lưu dữ liệu là phương thức hữu hiệu nhất để khôi phục lại dữ liệu trong trường hợp bị mã độc tống tiền mã hóa dữ liệu.

Việt Nam "đứng đầu" châu Á - Thái Bình Dương

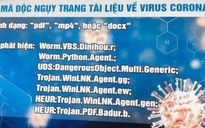

Theo công bố bởi Cục An ninh mạng và Phòng chống tội phạm mạng sử dụng công nghệ cao (Bộ Công an) vào tháng 10-2020, Việt Nam là quốc gia có tỉ lệ nhiễm mã độc tống tiền cao nhất trong khu vực châu Á - Thái Bình Dương năm 2019. Không chỉ vậy, Việt Nam cũng có tỉ lệ xảy ra các cuộc tấn công bằng mã độc khai thác tiền điện tử đứng thứ 3 trong khu vực.

Bình luận (0)