Trong đó, nền tảng Steam chiếm tới 5,7 triệu tài khoản, còn các hệ thống lớn như Epic Games Store, Battle.net, Ubisoft Connect, GOG và EA cộng lại khoảng 6,2 triệu. Các vụ tấn công chủ yếu bắt nguồn từ mã độc đánh cắp thông tin (infostealer malware).

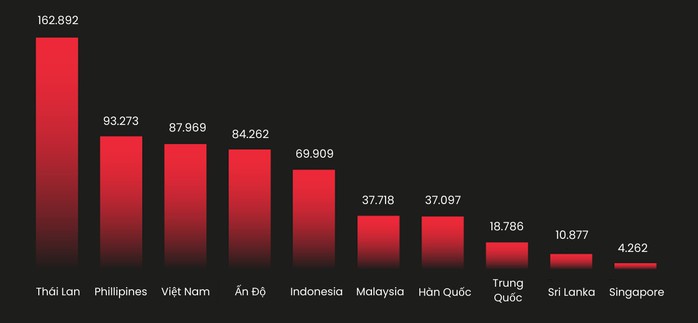

Số lượng tài khoản Steam bị tấn công trong năm 2024. Nguồn: Kaspersky Digital Footprint Intelligence

Từ dữ liệu log của mã độc, Kaspersky phân tích số tài khoản Steam bị lộ tại khu vực châu Á - Thái Bình Dương. Kết quả cho thấy Thái Lan dẫn đầu với gần 163.000 tài khoản, kế đến Philippines có 93.000 và Việt Nam đứng thứ 3 với gần 88.000. Ở chiều ngược lại, Singapore chỉ ghi nhận 4.000 tài khoản, thấp nhất khu vực.

Không ngạc nhiên khi APAC trở thành mục tiêu hàng đầu: khu vực này hiện là trung tâm gaming toàn cầu, chiếm hơn nửa số game thủ thế giới với gần 1,8 tỉ người. Sự bùng nổ thiết bị di động, sự phát triển của cả game giải trí lẫn eSports đã biến nơi đây thành “mảnh đất màu mỡ” cho tội phạm mạng.

Bà Polina Tretyak, nhà nghiên cứu của Kaspersky Digital Footprint Intelligence, cho biết dữ liệu bị rò rỉ thường được công bố nhiều tháng hoặc nhiều năm sau cuộc tấn công. Điều này khiến số lượng tài khoản thực tế bị xâm nhập có thể cao hơn nhiều. Bà khuyến nghị người dùng nên thường xuyên đổi mật khẩu, không dùng chung cho nhiều nền tảng, đồng thời chạy quét bảo mật khi nghi ngờ có dấu hiệu nhiễm mã độc.

Bà Polina Tretyak, Nhà nghiên cứu của Kaspersky Digital Footprint Intelligence

Không chỉ game thủ, doanh nghiệp cũng đối mặt rủi ro khi nhân viên dùng email công ty để đăng ký các dịch vụ cá nhân. Nghiên cứu từ Kaspersky cho thấy 7% tài khoản bị rò rỉ trên Netflix, Roblox, Discord được liên kết với email doanh nghiệp. Điều này mở ra nguy cơ hacker dùng thông tin bị lộ để lừa nhân viên cài mã độc vào hệ thống, bẻ khóa mật khẩu hoặc truy cập trái phép vào dữ liệu quan trọng.

Infostealer thường ẩn dưới dạng game lậu, phần mềm gian lận hoặc bản mod không chính thức, nhắm tới việc đánh cắp mật khẩu, ví tiền mã hóa, thẻ tín dụng và cookie trình duyệt. Sau đó, dữ liệu bị rao bán trên darknet, tiếp tay cho các cuộc tấn công kế tiếp. Mối nguy này đặc biệt nghiêm trọng trong bối cảnh làm việc hybrid và BYOD (mang thiết bị cá nhân vào công việc), khi ranh giới giữa sử dụng cá nhân và công việc ngày càng mờ nhạt, tạo cơ hội cho mã độc lan rộng.

Để tránh trở thành nạn nhân, chuyên gia Kaspersky khuyến nghị một số biện pháp:

+ Đối với cá nhân: Chạy quét bảo mật toàn diện trên tất cả các thiết bị để loại bỏ mọi mã độc được phát hiện; Thay đổi mật khẩu của các tài khoản bị xâm nhập; Theo dõi các hoạt động đáng ngờ liên quan đến các tài khoản bị ảnh hưởng.

+ Đối với doanh nghiệp: Chủ động giám sát các diễn đàn dark web để phát hiện sớm các tài khoản của khách hàng hoặc nhân viên bị lộ thông tin; Sử dụng giải pháp chuyên biệt như Kaspersky Digital Footprint Intelligence để nắm rõ những gì tội phạm mạng biết về tài sản công ty, từ đó xác định các cách thức tấn công tiềm ẩn và triển khai các biện pháp bảo vệ kịp thời.

Bình luận (0)