Trong đó, các nhóm mã độc nguy hiểm nhất đều tăng mạnh, nổi bật gồm mã độc đánh cắp mật khẩu (password stealer) tăng 59%, phần mềm gián điệp (spyware) tăng 51%, và mã độc backdoor tăng 6% so với năm 2024.

Những thống kê này nằm trong Kaspersky Security Bulletin – chuỗi báo cáo tổng hợp các xu hướng an ninh mạng nổi bật trong năm qua.

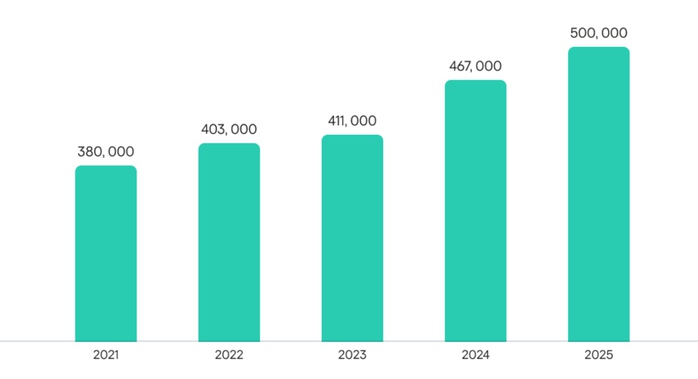

Số lượng tệp độc hại trung bình mỗi ngày được Kaspersky Security Solutions phát hiện từ năm 2021 đến năm 2025.

Windows tiếp tục là hệ điều hành bị tấn công nhiều nhất khi 48% người dùng phải đối mặt các rủi ro bảo mật, trong khi 29% người dùng macOS bị ảnh hưởng.

Trên phạm vi toàn thế giới, 27% người dùng gặp tấn công thông qua các mối đe dọa trên web, bao gồm mã độc kích hoạt khi truy cập trang web, theo dõi hành vi trực tuyến hoặc cài mã độc ở các giai đoạn khác nhau của cuộc tấn công. Bên cạnh đó, 33% người dùng phải đối mặt các mối đe dọa xâm nhập trực tiếp thiết bị qua USB, ổ cứng rời, tệp nén hoặc bộ cài đặt phức tạp.

Năm 2025 ghi nhận sự gia tăng mạnh tại hầu hết các khu vực, phản ánh việc tội phạm mạng ngày càng mở rộng quy mô hoạt động (dựa trên số phần mềm độc hại được phát hiện):

Mỹ Latinh: backdoor tăng 24%, password stealer tăng 35%, spyware tăng 64%.

Trung Đông: password stealer tăng 26%, spyware tăng 37%.

Châu Âu: tấn công qua các mối đe dọa trên thiết bị tăng 1%, backdoor tăng 50%, tấn công bằng mã khai thác lỗ hổng để xâm nhập hệ thống (exploits) tăng 5%, password stealer tăng 48%, spyware tăng 64%.

Châu Á – Thái Bình Dương: password stealer tăng 132%, spyware tăng 32%.

Châu Phi: backdoor tăng 2%, password stealer tăng 43%, spyware tăng 53%.

Cộng đồng các quốc gia độc lập: tấn công qua các mối đe dọa trên thiết bị tăng 19%, backdoor tăng 25%, exploits tăng 10%, password stealer tăng 67%, spyware tăng 68%.

Ông Alexander Liskin, Trưởng bộ phận nghiên cứu mối đe dọa tại Kaspersky, cho biết bối cảnh an ninh mạng năm nay chứng kiến sự gia tăng của các cuộc tấn công tinh vi, nhắm vào cả tổ chức và cá nhân. Một điểm đáng chú ý là sự “tái xuất” của Hacking Team qua phần mềm gián điệp thương mại Dante, được sử dụng trong chiến dịch APT ForumTroll, khai thác các lỗ hổng zero-day trên Chrome và Firefox.

Theo Kaspersky, khai thác lỗ hổng vẫn là con đường phổ biến nhất để xâm nhập vào hệ thống doanh nghiệp. Bên cạnh đó, việc lạm dụng thông tin đăng nhập bị đánh cắp khiến số vụ tấn công password stealer và spyware tăng mạnh. Tấn công chuỗi cung ứng cũng trở nên phổ biến hơn, đặc biệt với các phần mềm mã nguồn mở. Năm 2025 đánh dấu lần đầu tiên mã độc tự lây lan NPM Shai-Hulud phát tán rộng trên hệ sinh thái NPM (sâu NPM Shai-Hulud là một loại mã độc tự lây lan xuất hiện trên hệ sinh thái NPM - nền tảng cung cấp các gói phần mềm nguồn mở mà lập trình viên trên toàn thế giới dùng để xây dựng website và ứng dụng).

Ông Alexander Liskin nhấn mạnh: “Nếu không có chiến lược an ninh mạng vững chắc, chỉ một cuộc tấn công cũng có thể khiến hệ thống gián đoạn cả tháng. Người dùng cá nhân và doanh nghiệp đều cần tăng cường bảo mật để giảm thiểu rủi ro.”

Khuyến nghị của Kaspersky cho người dùng

- Đối với cá nhân: Không cài đặt ứng dụng từ nguồn không rõ ràng; tránh nhấp vào liên kết đáng ngờ. Bật xác thực hai yếu tố, sử dụng mật khẩu mạnh và trình quản lý mật khẩu. Cập nhật phần mềm kịp thời để vá lỗ hổng. Không tắt phần mềm bảo mật theo yêu cầu từ bên thứ ba. Sử dụng giải pháp bảo mật toàn diện.

- Đối với doanh nghiệp: Cập nhật phần mềm thường xuyên, hạn chế công khai dịch vụ truy cập từ xa. Sử dụng mật khẩu mạnh và quản lý truy cập nghiêm ngặt. Triển khai giải pháp Kaspersky Next để quan sát toàn diện hạ tầng CNTT. Cập nhật thông tin từ Threat Intelligence để nắm bắt các kỹ thuật tấn công mới. Sao lưu dữ liệu định kỳ và tách biệt bản sao khỏi mạng nội bộ.

Bình luận (0)