Trên trang chủ của 1923cn nêu nhiều chiến tích tấn công của nhóm này vào các website của Việt Nam, Philipines...

Hệ thống mạng thông tin, dữ liệu của sân bay quốc tế Nội Bài và Tân Sơn Nhất vào chiều 29-7 đã bị một nhóm tin tặc tấn công, tải lên những thông tin bôi nhọ Việt Nam. Các chuyên gia bảo mật đã xác định 1937cn là nhóm hacker đứng đằng sau sự việc này. Điểm qua các vụ tấn công của nhóm tin tặc này, các chuyên gia khẳng định đây là nhóm hacker hết sức nguy hiểm và đã tấn công các website của Việt Nam từ lâu. Sau các cuộc tấn công này, hacker 1937cn đã âm thầm “cài cắm” lại trên các website của Việt Nam để thực hiện các cuộc tấn công tiếp theo về sau.

Có chủ đích

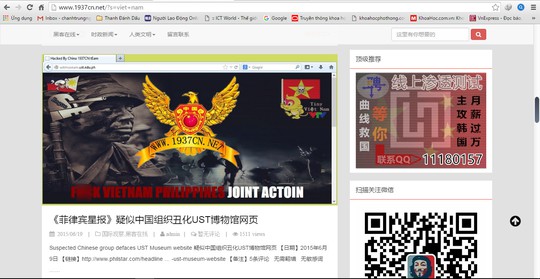

Trong 2 ngày 10-5 và 11-5-2014, đã có hơn 200 website của Việt Nam bị các nhóm hacker đến từ Trung Quốc tấn công, để lại những lời nhắn, hình ảnh mang tính chất khiêu khích và chứng tỏ các website đó đều đã bị kiểm soát. Trong đó, phần lớn các cuộc tấn công đến từ nhóm 1937cn. Sau quá trình thu thập thông tin, website an ninh mạng SecurityDaily phát hiện 1937cn.net (trang web chính thức của nhóm 1937cn) là một trang mạng hacker của Trung Quốc được lập ra với mục đích kích động các hacker Trung Quốc tấn công các website của Việt Nam.

1937cn là nhóm hacker nổi tiếng và mạnh nhất Trung Quốc (theo thống kê từ website hack-cn.com – trang web thống kê và xếp hạng các nhóm hacker Trung Quốc, nhóm 1937cn xếp số 1 với 36.820 cuộc tấn công đã thực hiện). Website này đã thống kê 32.484 cuộc tấn công tới các nước láng giềng của Trung Quốc.

1937cn cũng chính là nhóm đã thực hiện vụ tấn công vào máy chủ DNS của Facebook.com.vn và thegioididong.com trong tháng 8-2013, khi thực chuyển 2 tên miền thegioididong.com và facebook.com.vn tới trang website của hacker cùng những tuyên bố đầy khiêu khích. Ngoài ra, theo thu thập của SecurityDaily thì nhóm 1937cn cũng từng tấn công nhiều website .gov.vn (website của các tổ chức thuộc Chính phủ Việt Nam).

Trên website chính thức của nhóm hacker này (1937cn.net ) cũng đưa các thông tin liên quan đến các vấn đề nhạy cảm giữa Việt Nam và Trung Quốc, các chiến tích đạt được trong việc tấn công website Việt Nam với danh sách hơn 200 website của Việt Nam đã bị kiểm soát trong ngày 10-5 và 11-5-2014.

Tiếp đó, đến dịp lễ 2-9-2014, đã có tổng cộng 745 websites của Việt Nam bị hacker Trung Quốc tấn công. Tất cả danh sách các website bị tấn công này đã được tin tặc Trung Quốc đăng tải trên websites 1937cn.net. Không chỉ 1937cn.net, Sky-Eye -một nhóm hacker lớn của Trung Quốc - cũng tham gia và đã thực hiện tấn công gần 100 websites của Việt Nam.

Đến đầu tháng 6-2015, nhóm hacker 1937cn đã trả đũa (sau khi nhiều hacker Việt Nam, Philipines tấn công các website Trung Quốc) bằng cách tấn công chiếm quyền điều khiển, thay đổi giao diện của gần 1.000 website Việt Nam. Trong đó có nhiều website .gov.vn và .edu.vn (của các đơn vị giáo dục Việt Nam).

Đến ngày 29-7-2016 vừa qua, trang web chính thức của Hãng hàng không quốc gia Việt Nam (Vietnam Airlines) đã bị tin tặc tấn công làm thay đổi giao diện trang chủ.

Qua hàng loạt vụ tấn công nêu trên, các chuyên gia khẳng định nhóm hacker 1937cn rất nguy hiểm. Chúng tấn công các website của Việt Nam là có chủ đích chứ không đơn thuần là chỉ "cho vui".

Sẽ còn tấn công nữa?

Ông Võ Đỗ Thắng, Giám đốc Trung tâm đào tạo An ninh mạng Athena TP HCM, cho biết: “Các nhóm hacker này đã xâm nhập hệ thống từ lâu và “cắm” tại đó trong thời gian dài, chỉ chờ có những sự kiện hoặc thời điểm thích hợp sẽ thực hiện kích hoạt tấn công. Theo tôi, sẽ còn diễn ra nhiều cuộc tấn công khác nữa. 1937cn có thể đã “cắm” trong nhiều hệ thống của ta trong thời gian qua. Điều cũng đáng nói là trước đây vài năm, các chuyên gia an ninh mạng Việt Nam từng phát hiện lỗ hổng bảo mật ở các cơ quan, doanh nghiệp thuộc Chính phủ và cảnh báo đến các cơ quan này. Tuy nhiên, những lời cảnh báo ấy đã bị phớt lờ”.

Liên quan đến sự cố các màn hình hiển thị ở các sân bay bị “can thiệp”, ông Võ Đỗ Thắng giải thích: “Có nhiều nguyên nhân gây ra. Thứ nhất, hacker đã tấn công vào máy tính điều khiển, chèn mã độc vào. Khi mã độc được lệnh hoạt động, nó sẽ chèn các thông tin khác mà hacker đã tạo sẵn lên màn hình hiển thị thay cho thông tin gốc. Thứ hai, có thể do nhân viên vận hành máy tính đã cắm vào máy tính điều khiển các USB bị nhiễm virus, mã độc. Các virus, mã độc này sẽ lây lan vào máy tính và can thiệp vào quá trình hiển thị thông tin lên màn hình. Trường hợp khác là có thể máy tính điều khiển đã bị nhiễm virus, mã độc từ mạng internet. Các virus, mã độc này sau khi nhiễm vào máy tính sẽ âm thầm hoạt động, chúng sẽ được cài đặt sẵn giờ để bắt đầu hoạt động. Khi đến đúng giờ cài đặt sẵn thì virus, mã độc sẽ “thức dậy”, can thiệp, chèn các thông tin, hình ảnh hiển thị từ máy tính ra các màn hình. Theo đánh giá của tôi, hệ thống máy tính ở sân bay đã bị xâm nhập, tấn công, có sự can thiệp từ bên ngoài vào dữ liệu ra vào của máy tính. Hoặc phần cứng, phần mềm của hệ thống máy tính đã bị nhiễm mã độc, virus sẵn rồi nên mới có tình huống hiển thị thông tin khác lạ như vậy”.

Về việc 400.000 tài khoản của những hội viên Vietnam Airlines, trong đó có đầy đủ thông tin như: ngày gia nhập, điểm tích lũy, ngày hết hạn… bị lộ trên mạng, theo các chuyên gia bảo mật, trước mắt, để an toàn, khách hàng của Vietnam Airlines nên mau chóng thay đổi mật khẩu quản lý tài khoản của mình để tránh bị xem trộm dữ liệu.

Các chuyên gia bảo mật cũng tiết lộ hệ thống CNTT của các sân bay tại Việt Nam đã nhiều lần bị hacker Trung Quốc tấn công và các lỗ hổng bảo mật vẫn chưa được khắc phục hoàn toàn.

Ông Trần Quang Chiến, ban quản trị website bảo mật SecurityDaily, khuyến cáo các quản trị website Việt Nam nên thực hiện những việc sau để phòng chống việc website của mình bị tấn công:

1. Kiểm tra website của mình trong danh sách các website bị tấn công.

2. Các websites bị hack cần rà soát lại toàn bộ website của mình, xóa bỏ các cửa hậu có thể đang tồn tại trên hệ thống, đồng thời thực hiện các biện pháp đánh giá, củng cố bảo mật để tránh việc tiếp tục trở thành nạn nhân của các cuộc tấn công.

3. Với website không nằm trong danh sách bị tấn công, các quản trị cần cập nhật các phiên bản mới nhất cho các nền tảng đang sử dụng; thực hiện kiểm tra, đánh giá bảo mật cho websites của mình.

Bình luận (0)